问题详情

涉密计算机改作非涉密计算机使用,应当经过技术、单位批准,并采取()的安全技术处理措施。

A、拆除信息存储部件

B、删除涉密文件

C、格式化硬盘

D、硬盘分区

相关专题: 计算机

未搜索到的试题可在搜索页快速提交,您可在会员中心"提交的题"快速查看答案。

收藏该题

查看答案

搜题

相关问题推荐

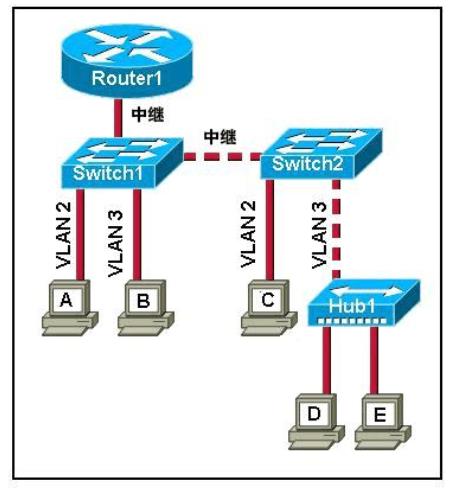

请参见图示。计算机A发送了一则广播消息。哪些设备会收到该广播消息?()

A、 计算机B

B、 计算机B和Router 1

C、 计算机C和Router 1

D、 计算机B、计算机D、计算机E和Router 1

E、 计算机B、计算机C、计算机D、计算机E和Router 1

F、 计算机A、计算机B、计算机C、计算机D、计算机E和Router 1

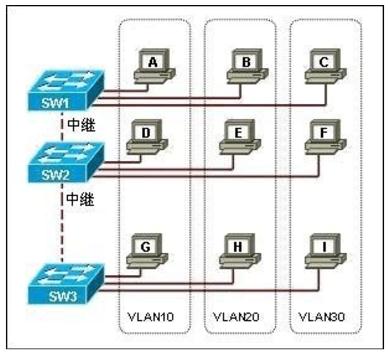

请参见图示。LAN域内哪些计算机会收到计算机A发出的广播帧?()

A、所有计算机都无法收到该广播帧

B、计算机A、计算机B、计算机C

C、计算机A、计算机D、计算机G

D、计算机B、计算机C

E、计算机D、计算机G

F、计算机A、计算机B、计算机C、计算机D、计算机E、计算机F、计算机G、计算机H、计算机I

请参见图示。计算机D发送了一则广播消息。哪些设备会处理该广播消息?()

A、 计算机 E

B、 计算机 D 和计算机 E

C、 计算机 D、计算机 E 和 Router1

D、 计算机 B 和计算机 E

E、 计算机 B、计算机 E 和 Router1

F、 计算机 C、计算机 D 和计算机 E

G计算机 C、计算机 D、计算机 E 和 Router1

H计算机 A、计算机 B、计算机 C、计算机 D、计算机 E 和 Router1

1946年第一台计算机问世以来,计算机的发展经历了4个时代,它们是()。

A、低档计算机、中档计算机、高档计算机、手提计算机

B、微型计算机、小型计算机、中型计算机、大型计算机

C、组装机、兼容机、品牌机、原装机

D、电子管计算机、晶体管计算机、小规模集成电路计算机、大规模及超大规模集成电路计算机